Quels sont les risques liés à une mauvaise gestion des mots de passe ?

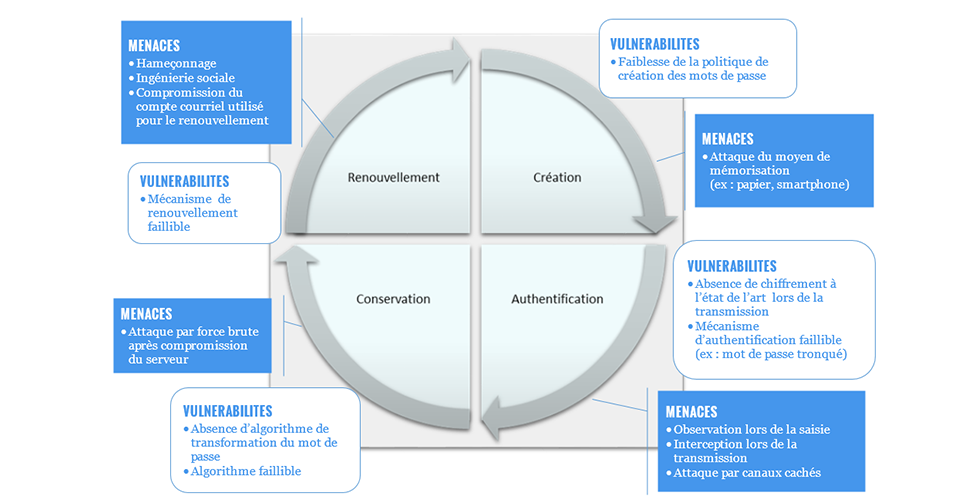

Pour rappel, une mauvaise gestion des mots de passe fait courir des risques aux utilisateurs sur leurs données personnelles.

Quatre facteurs de risque sont à prendre en compte :

- la simplicité du mot de passe ;

- l’écoute sur le réseau afin de collecter les mots de passe transmis ;

- la conservation en clair du mot de passe ;

- la faiblesse des modalités de renouvellement du mot de passe en cas d’oubli (cas des questions « secrètes »).

Il n’existe pas de définition universelle d’un bon mot de passe mais il faut qu’il soit difficile à deviner. Pour cela, on peut jouer sur sa complexité et sa longueur pour diminuer le risque de réussite d’une attaque informatique qui consisterait à tester successivement de nombreux mots de passe (attaque dite par force brute).

Les principales recommandations de la CNIL

L’authentification par mot de passe : devinabilité ou entropie

Dès aujourd’hui, l’entropie

Pour vérifier la robustesse d’un mot de passe, en l’état actuel de l’art, il est nécessaire de se reposer sur la définition de critères de complexité et de longueur. Pour chaque système d’information, ou chaque traitement de données personnelles, une politique de mots de passe est définie. Cette politique indique les critères qui doivent être respectés pour qu’un mot de passe soit « acceptable » sur ce système. La recommandation de 2017 définissait des seuils en termes de nombre de caractères et de complexité de chaque mot de passe. Cependant, cette définition manquait de flexibilité, d’où l’introduction du concept d’« entropie » afin de pouvoir comparer la robustesse de différentes politiques de mots de passe.

L’« entropie » peut être définie dans ce contexte comme la quantité de hasard. Pour un mot de passe ou une clé cryptographique, cela correspond à son degré d’imprédictibilité théorique, et donc à sa capacité de résistance à une attaque par force brute. Ici, le terme d’entropie, appliqué à un mot de passe, correspond à son entropie idéale dans l’hypothèse où il serait généré aléatoirement, sachant que toute règle de construction d’un mot de passe conduit nécessairement à limiter l’espace des choix possibles, et donc à limiter son entropie pour une longueur donnée. Par exemple, choisir un mot de passe parmi les mots d’une langue revient à limiter très fortement le nombre de combinaisons de lettres possibles en pratique. En effet, chaque langue n’admet qu’un nombre limité de suites de lettres, servant à former les syllabes des mots. La tentation, pour de nombreux utilisateurs, de choisir des mots de passe « simples à retenir » facilite les attaques dites « par dictionnaire », dans lesquelles, au lieu de tester par force brute l’intégralité des combinaisons possibles, n’en sont testées qu’un nombre très limité, comprenant des mots du dictionnaire ou des prénoms, ainsi que leurs dérivations « classiques » (par exemple, du mot « kangourou », seront dérivées et testées des combinaisons telles que « k4ng0urou », « kangourou01 », « KaNgOuRoU », etc.).

Ici, ce principe nous permet de définir un niveau minimal générique de 80 bits d'entropie pour un mot de passe sans mesure complémentaire, et de laisser à chacun le loisir de définir sa politique de mot de passe. Ainsi, les trois exemples suivants sont équivalents en termes d’entropie et répondent tous aux préconisations de la nouvelle recommandation :

Exemple 1 : les mots de passe doivent être composés d'au minimum 12 caractères comprenant des majuscules, des minuscules, des chiffres et des caractères spéciaux à choisir dans une liste d'au moins 37 caractères spéciaux possibles.

Exemple 2 : les mots de passe doivent être composés d'au minimum 14 caractères comprenant des majuscules, des minuscules et des chiffres, sans caractère spécial obligatoire.

Exemple 3 : une phrase de passe doit être utilisée et elle doit être composée d’au minimum 7 mots.

Demain, la devinabilité

La notion de « devinabilité » est une nouvelle approche pour déterminer la robustesse d’un mot de passe. Elle consiste à évaluer, au moyen de traitements algorithmiques dédiés, la facilité pour un adversaire de retrouver un mot de passe donné. Il s’agit donc, non pas de vérifier le respect d’une politique de mots de passe fixant une complexité formelle minimale, mais d’évaluer dynamiquement la résistance du mot de passe choisi.

Source " site de la CNIL - voir article complet : https://www.cnil.fr/fr/mots-de-passe-une-nouvelle-recommandation-pour-maitriser-sa-securite"